Escanear puertos con Nmap en Linux

Nmap (Network Mapper, insecure.org/nmap/, paquete nmap) es probablemente el escaneador de puertos más potente que existe y el más utilizado tanto por administradores como por hackers, ya que tiene numerosas opciones de escaneo para hacking y ataques port surfing (evita ser detectado por software de detección de scaneos, hace creer al host escaneado que le escanean desde otro host, escanea a velocidad variable para no ser detectados, etc.).

Usaremos Namp para saber qué puertos tenemos abiertos y asegurarnos de que el firewall funciona correctamente, y siempre desde una máquina distinta al equipo a escanear. Su sintaxis es:

# nmap [opciones] <ip_del_servidor>Los puertos a escanear pueden ser un rango (1-1024), una lista (22,23,80,443) o todos (1-65535). Si no se especifica escanea los puertos denominados bien conocidos (Well know).

Debemos tener en cuenta que para Nmap un puerto puede estar de tres maneras:

- open: el puerto es accesible y hay un demonio escuchando.

- closed: el puerto es accesible pero no hay un demonio escuchando.

- filtered: el puerto no es accesible, un firewall filtra el puerto.

Veamos algunas opciones de nmap:

- escanear puertos TCP: para escanear todos los puertos (-p 1-65535) TCP (-sS) y

detectar las versiones del software (-A) haremos:

# nmap -sS -A -p 1-65535 192.168.1.2 Starting nmap 3.81 at 2006-03-22 17:35 CET Interesting ports on 192.168.0.2: (The 65530 ports scanned but not shown below are in state: closed) PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 3.8.1p1 Debian.sarge.6 Protocol 2.0 80/tcp open http Apache 1.3.33 Debian GNU/Linux PHP/4.3.10-18 111/tcp open rpcbind 2 (rpc #100000) 113/tcp open auth OpenBSD identd 631/tcp open ipp CUPS 1.1 MAC Address: 00:4F:49:01:E9:91 (3com) Device type: general purpose Running: Linux 2.4.X|2.5.X|2.6.X OS details: Linux 2.4.7 - 2.6.11 Service Info: OS: OpenBSD Nmap finished: 1 IP address (1 host up) scanned in 73.125 seconds

- escanear puertos UDP: para escanear los puertos UDP (opción -sU) bien conocidos

(opción por defecto), haremos:

# nmap -sU -A 192.168.1.2 - escaneo haciendo ping: con la opción -sP lanzaremos un ping a todas

las IPs de la red (ping scan), para saber qué hosts se encuentran activos:

# nmap -sP 192.168.1.0/24 Starting nmap 3.81 at 2006-03-22 20:39 CET Host 192.168.0.1 appears to be up. MAC Address: 00:01:38:55:2C:3A (XAVi Technologies) Host 192.168.0.2 appears to be up. MAC Address: 00:50:DA:38:C5:04 (3com) Host 192.168.0.3 appears to be up. MAC Address: 00:4F:49:01:E9:91 (Unknown) Host 192.168.0.255 seems to be a subnet broadcast address. Nmap finished: 255 IP addresses (3 hosts up) scanned in 6.966 seconds

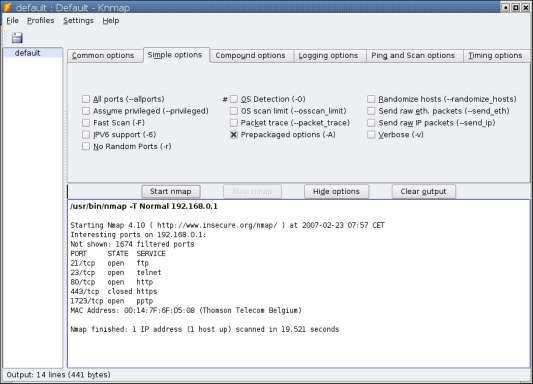

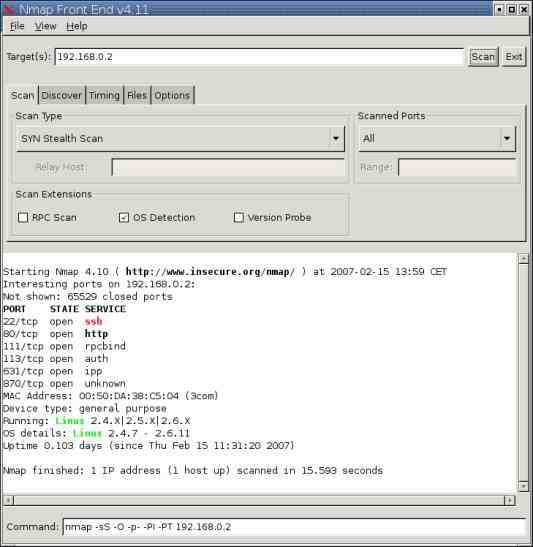

Tenemos dos frontales gráficos para Nmap que nos facilitan su uso (ejecutarlos como root):

Article printed from Estréllate y Arde: https://www.estrellateyarde.org

URL to article: https://www.estrellateyarde.org/so/nmap-en-linux

Click here to print.