Controlar la red en Linux

Tener una red segura no es nada fácil... Veamos algunas de las numerosas herramientas que el software libre nos proporciona para intentar mantener nuestra red bajo control:

- comando netstat (Network status): nos informa sobre la configuración y

actividad de la red.

Leer más: Comando netstat

- comando ping: permite verificar si una máquina remota responde, nos dice si un ordenador

está actualmente conectado a Internet y la calidad y velocidad de su conexión.

Leer más: Comando ping

- comando traceroute: permite determinar la ruta tomada por un paquete para alcanzar su destino,

ya sea en Internet o en la red local, utilizando la dirección IP o el nombre del host.

Leer más: Comando traceroute

- comando dig (Domain Information Groper): permite realizar consultas a los servidores

DNS, por lo que es muy útil para comprobar si el DNS está correctamente configurado en nuestra

máquina. Permite comprobar tanto el mapeo de nombres a IPs como el mapeo inverso de IPs a nombres,

aunque sólo para Internet.

Leer más: Comando dig

- escanear puertos con Nmap (Network Mapper): probablemente el escaneador de puertos

más potente que existe y el más utilizado tanto por administradores como por hackers, ya que tiene

numerosas opciones de escaneo para hacking y ataques port surfing (evita ser detectado por software de

detección de scaneos, hace creer al host escaneado que le escanean desde otro host, escanea a velocidad

variable para no ser detectados, etc.). Nosotros usaremos Namp para saber qué puertos tenemos abiertos y

asegurarnos de que el firewall funciona correctamente.

Leer más: Escanear puertos con Nmap

- monitorizar el tráfico de red: utilizaremos sniffers para monitorizar el tráfico

de red capturando los datos que circulan por ella.

Leer más: Monitorizar el tráfico de red

- sistema de detección de intrusos Snort: sniffer de línea de comandos que

actúa como un IDS (Intrusion Detection System, sistema de detección de intrusos). Rastrea

los paquetes que circulan por la red y al encontrar un paquete sospechoso (según unas reglas previamente

definidas), lo loguea (en un log o en MySQL).

Leer más: Sistema de detección de intrusos Snort

- escáner de vulnerabilidades Nessus: escáner de vulnerabilidades que se utiliza

para realizar auditorías de seguridad en una red.

Leer más: Escáner de vulnerabilidades Nessus

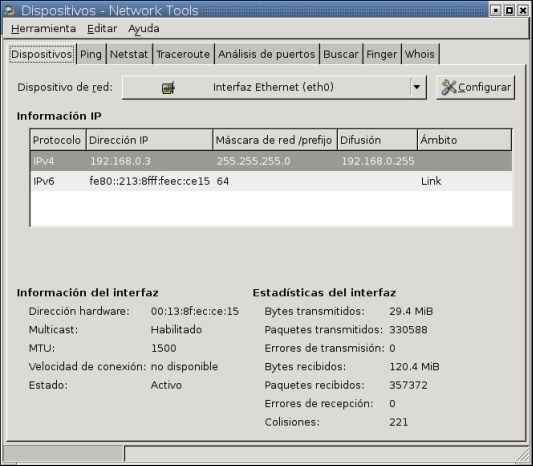

- GNOME-NetTool (paquete gnome-nettool): frontal gráfico de GNOME para algunos comandos utilizados habitualmente para controlar la red: ifconfig, ping, netstat, traceroute, nslookup, finger y whois.

Article printed from Estréllate y Arde: https://www.estrellateyarde.org

URL to article: https://www.estrellateyarde.org/so/controlar-red-en-linux

Click here to print.